Windows防火墙日志分析案例

创始人

2024-08-02 07:21:05

0次

Windows防火墙日志一般分为三行,第一行反映了数据包的发送、接受时间、发送者IP地址、对方通讯端口、数据包类型、本机通讯端口等等情况;第二行为TCP数据包的标志位,共有六位标志位,分别是:URG、ACK、PSH、RST、SYN、FIN,在日志上显示时只标出第一个字母。那么如何记录防火墙日志呢?以下就是分析过程:

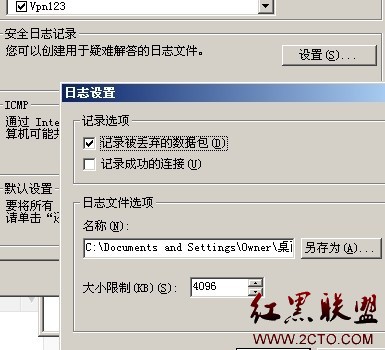

记录被丢弃的连接就可以,不然1T的硬盘估计都装不下这防火墙日志。

打开防火墙日志会看到这样的:

- #Version: 1.5

- #Software: Microsoft Windows Firewall

- #Time Format: Local

- #Fields: date time action protocol src-ip dst-ip src-port dst-port size tcpflags tcpsyn tcpack tcpwin icmptype icmpcode info path

- 2011-05-14 14:45:44 DROP TCP 121.14.11.62 192.168.1.100 80 35106 40 A 3456172238 1370391300 27 – - – RECEIVE

- 2011-05-14 14:45:52 DROP TCP 219.133.60.173 192.168.1.100 443 65124 169 AP 2086682883 794527494 24480 – - – RECEIVE

前面的2011-05-14 14:45:44就不用说了,当然是日期

DROP 就是丢弃数据包

TCP 以TCP方式连接

121.14.11.62 192.168.1.100 80

这个121.14.11.62是连接者IP 192.168.1.100是本机IP 80是端口

35106 40 A 3456172238 1370391300 27

这些就是对方端口之类的,不用管RECEIVE指入站包,如果是SEND则是你发出去包。

通过分析这些防火墙日志,就可以找出潜在威胁,比如谁尝试连接你的终端端口连接终端是有目的的:

1.无聊分子瞎弄

2.已经成功提权了(或社工)了你的密码,想通过终端进入服务器

Windows防火墙日志分析过程就为大家介绍完了,希望读者已经掌握和理解了,我们还会继续为大家提供相关文章,敬请关注。

【编辑推荐】

- Windows组策略保障共享目录安全

- Windows 7恶意软件感染率增长30%

- 安全设置Windows组策略有效阻止黑客

- 用默认设置下的IPv6漏洞攻击Windows系统

- 微软发布关键Windows公告 改变可利用系数

相关内容

热门资讯

PHP新手之PHP入门

PHP是一种易于学习和使用的服务器端脚本语言。只需要很少的编程知识你就能使用PHP建立一个真正交互的...

网络中立的未来 网络中立性是什...

《牛津词典》中对“网络中立”的解释是“电信运营商应秉持的一种原则,即不考虑来源地提供所有内容和应用的...

各种千兆交换机的数据接口类型详...

千兆交换机有很多值得学习的地方,这里我们主要介绍各种千兆交换机的数据接口类型,作为局域网的主要连接设...

粉嫩如何诠释霸道 东芝M805...

“霸道粉”是个什么玩意东芝M805拿过来的时候,笔者扑哧笑了,不是笑这款笔记本,而是笑这款产品的颜色...

什么是大数据安全 什么是大数据...

在《为什么需要大数据安全分析》一文中,我们已经阐述了一个重要观点,即:安全要素信息呈现出大数据的特征...

全面诠释网络负载均衡

负载均衡的出现大大缓解了服务器的压力,更是有效的利用了资源,提高了效率。那么我们现在来说一下网络负载...

如何允许远程连接到MySQL数...

[[277004]]【51CTO.com快译】默认情况下,MySQL服务器仅侦听来自localhos...

如何利用交换机和端口设置来管理...

在网络管理中,总是有些人让管理员头疼。下面我们就将介绍一下一个网管员利用交换机以及端口设置等来进行D...

30分钟搞定iOS自定义相机

最近公司的项目中用到了相机,由于不用系统的相机,UI给的相机切图,必须自定义才可以。就花时间简单研究...

P2P的自白|我不生产内容,我...

现在一提起P2P,人们就会联想到正在被有关部门“围剿”的互联网理财服务。×租宝事件使得劳...