UTM保卫企业边界安全

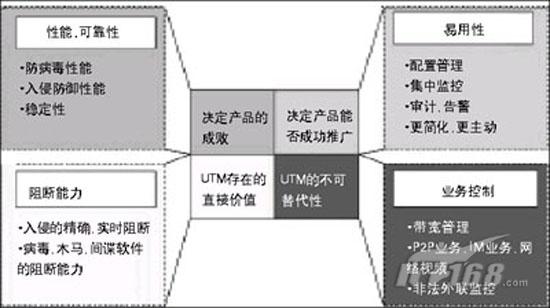

UTM技术特点和优势

UTM统一威胁管理设备可以很好地防御目前流行的混合型数据攻击的威胁,目前来看, 复合型攻击方式的出现使得Antivirus 和IDS/IDP 的防御分割点逐渐消失,任何单一的检测方式都无法完善地解决目前所面临的威胁。

UTM技术可以进行改良的信息包检查,识别应用层信息,命令入侵检测和阻断,蠕虫病毒防护以及高级的数据包验证机制。这些特性和技术使得IT管理人员可以很容易地控制如Instant Message信息传输,BT多线程动态应用下载,Skype等新型软件的应用,并且阻断来自内部的数据攻击以及垃圾数据流的泛滥。同时,设备可以支持动态的行为特征库更新,更具备7层的数据包检测能力。完全克服了目前市场上深度包检测的技术弱点。特别针对分包攻击的内容效果明显。但UTM技术必须要有强大的硬件平台支撑,否则,难以适应当前的网络性能要求。

UTM产品的应用优势:

降低安全管理复杂度

集成的维护平台

单一服务体系结构

集中的安全日志管理

应用的灵活性

良好的可扩展性

进一步降低成本

UTM设备可以减少与安全功能相关的采集,安装,管理支出,确保企业网络的连续性,和可用性,为目前流行的安全威胁提供有效的防御。

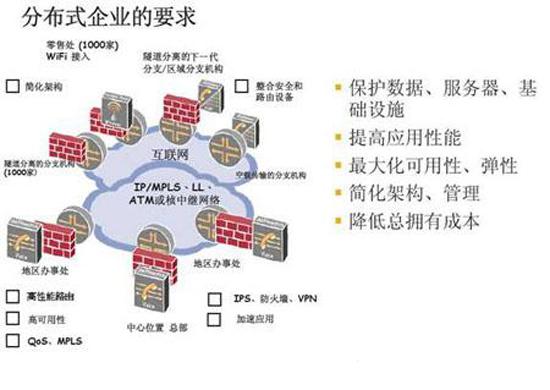

UTM对企业的重要性

大企业能够清楚地意识到各种安全威胁,并采用聘请安全专家的方式来帮助他们抵御各种网络威胁。小型企业不可能花费很多人力、财力或时间来维护企业网络的安全。但是, 这并不意味着他们可以忽略安全威胁。统一威胁管理(Unified Threat Management,UTM)的出现,可以帮助中小企业解决这一问题。

许多小型企业所有者并不重视网络安全问题。他们认为公司规模小,市场地位无足轻重,因而黑客不会将这类网络作为攻击目标。这种观念是极其错误的。沙宾法(Sarbanes- Oxley Act)等法规严格要求企业在信息安全方面进行更多投资。大企业能够清楚地意识到各种安全威胁,并采用聘请安全专家的方式来帮助他们抵御各种网络威胁。拥有大型网络的公司也通常拥有复杂的防火墙和入侵防御系统,并且定期更新和维护这些系统。而小型企业不可能花费很多人力、财力或时间来维护企级网络的安全。但是,这并不意味着他们可以忽略安全威胁。

UTM比拼传统防火墙

UTM与传统的防火墙有哪些本质区别呢?主要体现在以下几个方面。

其一,防火墙功能模块工作在七层网络协议的第三层。大多数传统防火墙用一种状态检测技术检查和转发TCP/IP包。UTM中的防火墙在工作中不仅仅实现了传统的状态检测包过滤功能,而且还决定了防病毒、入侵检测、VPN等功能是否开启以及它们的工作模式。通过防火墙的策略,各种功能可以实现更好的融合。

其二,从整个系统角度讲,UTM防火墙要实现的不仅仅是网络访问的控制,同时也要实现数据包的识别与转发,例如HTTP、Mail等协议的识别与转发,对相应的模块进行处理, 从而减轻其他模块对数据处理的工作量,提高系统性能和效率。

其三,UTM防火墙能植入很多更高的新功能,例如虚拟域、动态路由和多播路由,它支持各种新技术,例如VoIP、H.323、SIP、IM和P2P等,起点高,应用前景更广,适应性更强。

其四,从UTM的操作界面上,用户就可以清楚地看出,UTM防火墙策略有很多种选择,宛如在一个网络门户大平台上,植入内容丰富的机制,层次分明、操作简单、同时又灵活实用。随着策略的设置,网络的防护也随之展开星罗密布的安全哨卡。

同时,UTM的网关型防病毒与主机型防病毒不同。网关型防病毒作为安全网关,必须关闭脆弱窗口,在网络的边界处阻挡病毒蠕虫入侵网络,保护内部的网络安全。要做到这点,网关必须能够扫描邮件和Web内容,在病毒到达内部网络时进行清除。病毒和蠕虫防御功能要求能够百分之百检测、消除感染现有网络的病毒和蠕虫,实时地扫描输入和输出邮件及其附件,支持HTTP、SMTP、POP3、IMAP和FTP协议,实现高速度扫描技术。安全网关还要包括反间谍插件,对流行的灰色软件予以识别和阻断,同时,能够消除VPN隧道的病毒和蠕虫,阻止远程用户及合作伙伴的病毒传播,病毒特征库则可以在网上在线自动更新。

UTM技术经过了我们的分析和企业的需求以及与防火墙的比拼,我们不难看出,如果要保证一个企业的边界网络安全,那么UTM正是合适的产物。让企业不再担心边界安全问题,我们选用UTM是明智之举。

【编辑推荐】

- 揭秘UTM显著特征

- 练就UTM的金刚不坏之身

- UTM讲堂之多种UTM硬件平台解析