Ipsec VPN的网络拓扑

IPsec是专门用来解决IPv4 的一些基础安全性问题的。在本篇文章中,您将学习到Ipsec VPN的网络拓扑。

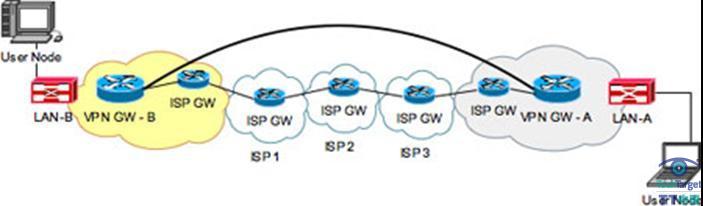

站点到站点的VPN配置

在站点到站点的VPN配置中,每一个节点都会连接到一个分散的网络,这些网络是由其他不安全或公开的网络分隔的。由于这些网络片断的不同安全性需求,除非使用了VPN,否则网络的终端可能无法交换数据。这种类型的VPN配置即是所谓的封闭的站点到站点网络拓扑。此外,连接某个网段的终端之间可以利用其他网络来转发数据从而实现互相之间的数据交换。但这种数据交换是不安全的。在这种网络环境中,IPsec VPN可用于保证部分或全部此类数据交换的安全。这种类型的VPN配置即是所谓的开放的站点到站点网络设计。不管是哪一种网络,关键点在于它们都使用网关实现了IPsec VPN来保证数据交换的安全。而且,更重要的是,数据交换安全性的实现是与连接网络的终端安全性无关的。

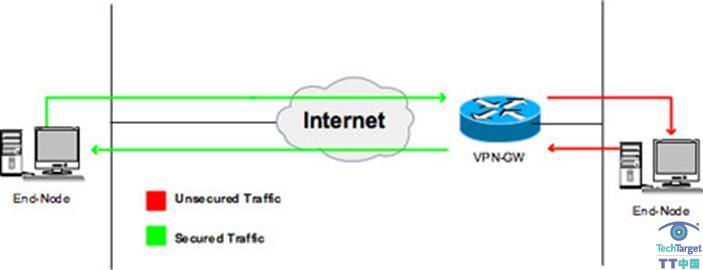

客户端到站点的VPN配置

开放和封闭的模型同时适用于客户端到站点拓扑和站点到站点拓扑。由IPsec网关分隔的(或其相邻的)节点之间的连接可能会或不会受到限制。在一个开放的客户端到站点拓扑中,终端和IPsec网关之间的网络路径是安全的。而在一个封闭的客户端到站点拓扑中,终端和网关之间的路径也是安全的。但是客户端节点与和IPsec网关相邻的节点(如,网关后面的)之间的数据交换只有在建立与IPsec网关连接时才能够进行。

在两种拓扑中,客户端节点和IPsec网关的关系在结构上与传统的PSTN (public switched telephone networks)远程访问拨号网络很相似。终端建立与网关的连接,然后它们作为IPsec节点进行通信。此外,网关负责向终端提供一个IP身份,这使客户端节点能够和其他与IPsec网关直接连接(通过VPN)并和相邻的终端实现IP网络连接。客户端终端与网关之间的通信是由IPsec保证安全的。然而,客户端终端和其他与IPsec网关相邻的终端之间的通信则是不安全的。