中小企业如何实现ITIL

【51CTO.com 综合报道】什么是ITIL?

ITIL(信息技术基础设施库)是Information Technology Infrastructure Library的缩写。ITIL是英国政府中央计算机与电信管理中心(CCTA)在20世纪90年代初期发布的一套IT服务管理***实践指南,旨在解决IT服务质量不佳的情况。在此之后,CCTA又在HP、IBM、BMC、CA、Peregrine等主流IT资源管理软件厂商近年来所做出的一系列实践和探索的基础之上,总结了IT服务的***实践经验,形成了一系列基于流程的方法,用以规范IT服务的水平。后来CCTA并入英国政府商务部(OGC),目前ITIL版权、发行属于OGC拥有。

2001年,英国标准协会在国际IT服务管理论坛(ITSMF)上正式发布了以ITIL为核心的英国国家标准BS15000。这成为IT服务管理领域具有历史意义的重大事件。

需要强调的一点是:ITIL不是一个正式标准,而是目前普遍实行的"事实"上的标准。

中小企业实现ITIL的必要性

在国内国际的很多ITSM的案例中,听到的大多数是大的企业如何实现ITIL,如何让ITSM的理念深入人心,提高IT的运维效率,提升运维水平。那中小企业呢?

1.ITIL不关乎企业规模。

中小公司对于ITIL的最常见的一个误解,就是ITIL在某种程度上要求大企业。这种误解的来源于参与ITIL发布的公司,大部分是业界巨头,属于大企业,实际上,ITIL与企业规模没什么关系。很多中小企业同样实施了ITIL,并通过ITIL提高了IT系统与业务系统的关联度。

2.ITIL是管理问题

ITIL是***实践,是IT运维经验的总结,说到底,就是管理经验的总结。中小企业在管理经验和管理制度方面,相对于大企业,更需要提高和改进。ITIL是IT运维管理经验的总结,对于提高中小企业的IT部门的管理经验和规范化运作,具有很好的提升意义和借鉴意义。

3.中小企业内,IT更要跟上业务的步伐

罗伯特•唐森曾经说过,大企业是成功的小企业。小企业正处于业务发展的关键时期,相对于大企业稳定的业务模式和业务规模,小企业的业务变化更快,规模增加的也更加迅速。在这种背景下,IT系统要跟上业务系统的发展步伐,显得尤为重要。因此,对于小企业来说,不是不需要ITIL,而是更需要ITIL。通过ITIL的理念,提高IT系统和业务系统的关系,帮助企业IT系统更好的适应快速发展的需求。

中小企业如何实现ITIL

1.抓住关键的ITIL流程

ITIL的内容包罗万象,包含很多的流程。那我们应该从那里入手开始落地呢?答案是抓住关键的ITIL流程。抓住关键的ITIL流程,实施并不需要多少时间。并且很快的达到比较好的效果。

2.从最需要的流程做起

从最需要的ITIL流程开始。先从IT部门内最需要的流程开始,如果事故最亟待规范,那就从事故管理开始吧。如果配置管理最混乱,那就从配置管理开始吧。原因很简单,ITIL的实施必定会遇到大的阻力,领导需要耐力来容忍付出成本后的所要达到的效果。因此,最快的让ITIL的实施产生效果,是必须考虑的问题。

由此可见,中小企业实施ITIL并不是不需要的,也不是遥不可及的。通过抓住关键的ITIL流程,并从最需要的ITIL流程做起,ITIL最终会在中小企业落地开花。

摩卡软件的优势

摩卡软件在行业内具有十年的IT运维管理经验,摩卡软件在全国超过23家的大客户现场积累了深厚的应用平台运维管理经验,摩卡软件的主要优势如下:

默认的符合ITIL的运维流程:Mocha ITOM提供默认的基于ITIL的运维流程,不需要开发和重置。内置的几十个基于ITIL的运维流程,专门针对中小企业定制,可以快速实现ITIL的落地。

|

| 图 |

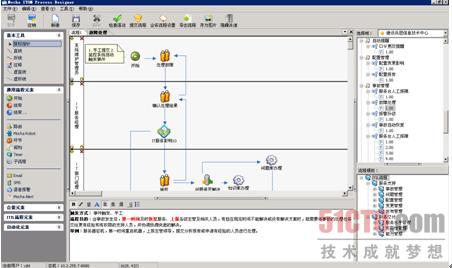

可定制的ITIL流程:每个用户都有自己的的ITIL流程,现场实施中,可以定制符合用户需要的独特的ITIL流程。

|

| 图 |

丰富的报表展现:提供丰富的报表展现和运维报表。

|

| 图 |

丰富的服务台接入方式:不仅仅支持传统的服务台,还提供自助服务台功能,其它部门的问题可通过自助服务台界面自动提交。

|

| 图 |