NSA为企业应用零信任定义了七个支柱要素

创始人

2025-07-14 03:11:07

0次

近年来,零信任安全一直是网络安全领域的热议话题。据数据显示,2022年全球零信任安全的市场规模已经达到251.2亿美元,预计到2032年将达到约1185亿美元。为了帮助企业组织更好地部署应用零信任安全技术,美国国家安全局(NSA)日前发布了一份新的零信任技术应用指引——《全面提升零信任架构网络和环境应用的成熟度》报告。NSA网络安全主管Rob Joyce表示,这份报告旨在为企业网络的管理者和运营者提供一个更加明确方的法及流程,以便其通过采用零信任技术有效地抵制、检测和应对利用网络威胁。

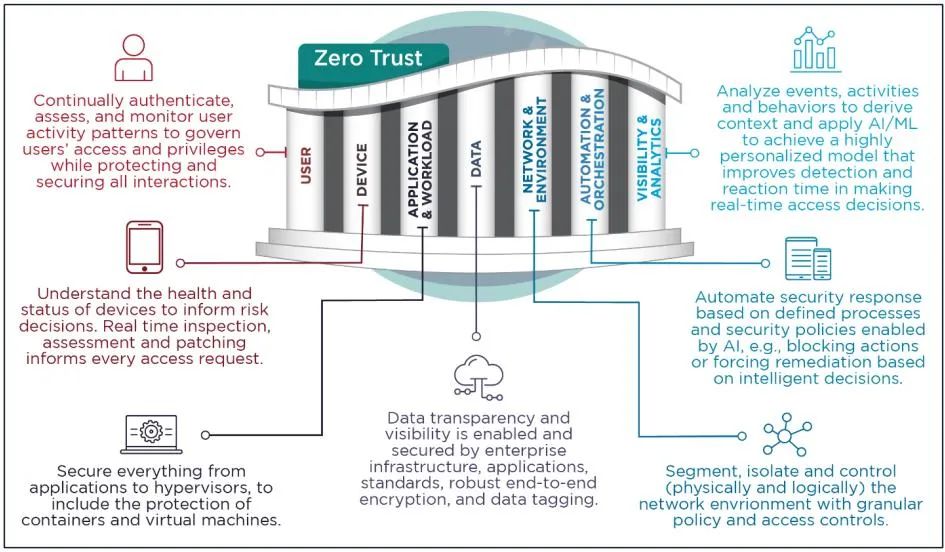

在本次发布的报告中,NSA更新了最新版的网络安全信息表(CSI),并概述了组织在开展零信任安全建设时可以采取的步骤。最新版CSI在NSA已有的零信任架构基础上,重新定义梳理了零信任采用时的7个关键性的支柱要素。报告认为,构成零信任框架主要依靠七大关键支柱支撑,分别是:

- 用户

- 计算设备

- 网络和环境

- 数据资产

- 应用程序和工作负载

- 自动化和编排

- 网络监控及可见性

NSA强烈建议,企业组织在采用零信任技术时,可重点关注并优先打造与该CSI中概述的应用成熟度模型相关的能力,增强网络和数字化环境的安全性。具体而言,组织应该实施以下措施来提升网络和环境这项重要的零信任安全基础能力:

- 基于使用模式和业务需求映射网络中的数据流;

- 对网络进行合理分段,包括宏分段和微分段等;

- 采用SDN实现自动化任务处理和集中式控制;

- 确保安全策略实现自动化,保障网络管控操作的效率和敏捷性;

- 使用基于风险的方法定义访问规则。这些规则应该包含防止未经授权的流量或恶意流量流经边界、宏边界和微边界,流入到网络资源的措施。

参考链接:

https://securityboulevard.com/2024/03/nsa-issues-guidance-for-networks-adopting-zero-trust/。

https://gbhackers.com/nsa-seven-pillars-zero-trust/。

相关内容

热门资讯

PHP新手之PHP入门

PHP是一种易于学习和使用的服务器端脚本语言。只需要很少的编程知识你就能使用PHP建立一个真正交互的...

网络中立的未来 网络中立性是什...

《牛津词典》中对“网络中立”的解释是“电信运营商应秉持的一种原则,即不考虑来源地提供所有内容和应用的...

各种千兆交换机的数据接口类型详...

千兆交换机有很多值得学习的地方,这里我们主要介绍各种千兆交换机的数据接口类型,作为局域网的主要连接设...

什么是大数据安全 什么是大数据...

在《为什么需要大数据安全分析》一文中,我们已经阐述了一个重要观点,即:安全要素信息呈现出大数据的特征...

全面诠释网络负载均衡

负载均衡的出现大大缓解了服务器的压力,更是有效的利用了资源,提高了效率。那么我们现在来说一下网络负载...

粉嫩如何诠释霸道 东芝M805...

“霸道粉”是个什么玩意东芝M805拿过来的时候,笔者扑哧笑了,不是笑这款笔记本,而是笑这款产品的颜色...

如何允许远程连接到MySQL数...

[[277004]]【51CTO.com快译】默认情况下,MySQL服务器仅侦听来自localhos...

30分钟搞定iOS自定义相机

最近公司的项目中用到了相机,由于不用系统的相机,UI给的相机切图,必须自定义才可以。就花时间简单研究...

如何利用交换机和端口设置来管理...

在网络管理中,总是有些人让管理员头疼。下面我们就将介绍一下一个网管员利用交换机以及端口设置等来进行D...

P2P的自白|我不生产内容,我...

现在一提起P2P,人们就会联想到正在被有关部门“围剿”的互联网理财服务。×租宝事件使得劳...