黑客“盯上了” Atlassian Confluence RCE 漏洞

Bleeping Computer 网站消息,安全研究人员近日观察到一些威胁攻击者正在试图针对 CVE-2023-22527 远程代码执行漏洞“做文章”,以发起大规模网络攻击活动。

据悉,CVE-2023-22527 漏洞非常危险,允许未经验证的远程威胁攻击者在易受攻击的 Confluence Data Center 和 Confluence Server 端点(版本 8.0.x、8.1.x、8.2.x、8.3.x、8.4.x 和 8.5.0 至 8.5.3)上执行任意代码。

好消息是,Confluence 数据中心和服务器版本 8.5.4 (LTS)、8.6.0(仅限数据中心)和 8.7.1(仅限数据中心)及更高版本目前已经提供了修复程序。

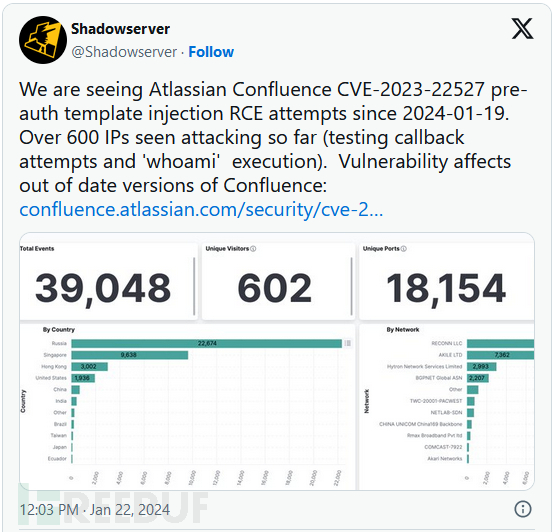

威胁监控服务公司 Shadowserver 表示,其内部系统记录了数千次利用 CVE-2023-22527 漏洞的攻击尝试,这些攻击来自 600 多个不同的 IP 地址。

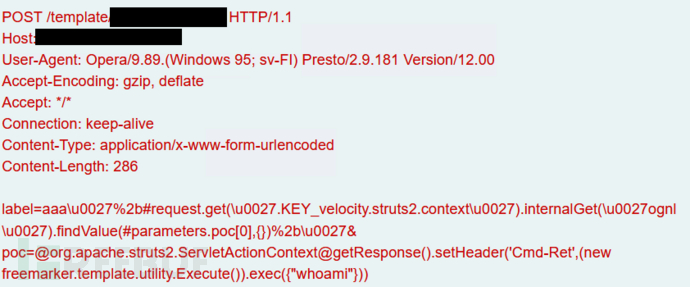

威胁攻击者正在通过执行 "whoami "命令尝试回调,以收集有关系统访问级别和权限的资料信息。

恶意 HTTP 请求(DFIR 报告)

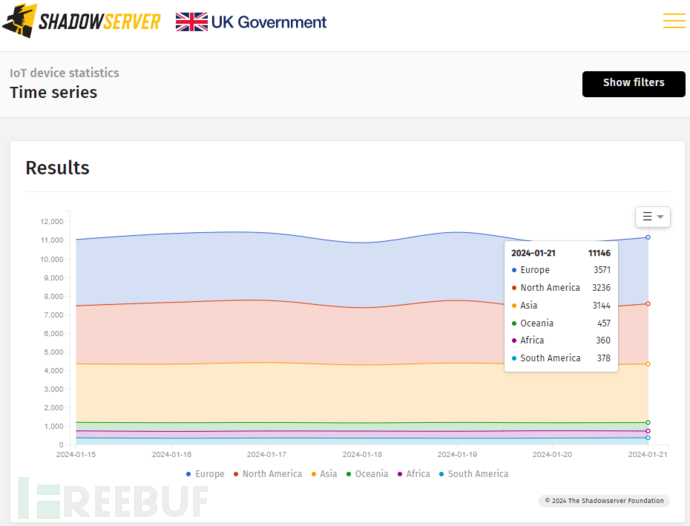

随着研究人员观察的持续推进,Shadowserver 记录的漏洞利用尝试总数已经超过 39000 次,其中大部分攻击来自俄罗斯 IP 地址。Shadowserver 指出,其扫描程序目前检测到了可通过公共互联网访问的 11100 个 Atlassian Confluence 实例,但并非所有实例都运行有 CVE-2023-22527 漏洞的版本。

超过 11000 台暴露的 Confluence 服务器(ShadowServer)

Atlassian Confluence 的 CVE-2023-22527 漏洞已经成为了各类威胁攻击者惯用的“资产”,其中甚至包括具有国家背景的威胁攻击者和行业知名的勒索软件团伙。

最后,网络安全专家建议 Confluence 服务器管理员应确保其管理的端点至少已更新到 2023 年 12 月 5 日之后发布的版本,对于仍在使用过时 Confluence 实例的组织,建议将其视为潜在的危害,寻找利用迹象,进行彻底清理,并更新到安全版本。

参考文章:https://www.bleepingcomputer.com/news/security/hackers-start-exploiting-critical-atlassian-confluence-rce-flaw/