云配置安全的最佳实践

云计算已成为各种规模企业 IT 基础设施不可或缺的一部分,提供对各种服务和资源的按需访问。 云计算的发展是由对更高效、可扩展和更具成本效益的方式来交付计算资源的需求推动的。

云计算支持通过互联网按需访问可配置计算资源(例如网络、服务器、存储、应用程序和服务)的共享池。用户无需拥有和维护物理硬件和基础设施,而是可以利用第三方提供商提供的云计算服务。

云服务和部署模型

云计算通常分为服务和部署模型:

服务模式

- 基础设施即服务 (IaaS):通过互联网提供虚拟化计算资源。用户可以租用虚拟机以及存储和网络组件。

- 平台即服务 (PaaS):提供一个包含用于应用程序开发、测试和部署的工具和服务的平台。用户可以专注于构建应用程序,而无需管理底层基础设施。

- 软件即服务 (SaaS):通过互联网以订阅方式提供软件应用程序。用户通过网络浏览器访问该软件,无需担心安装或维护。

部署模型

- 公共云:第三方云服务提供商拥有并运营资源并将其提供给公众。一些提供商包括 Amazon Web Services (AWS)、Microsoft Azure 和 Google Cloud Platform。

- 私有云:单个组织独占使用资源。组织或第三方提供商都可以管理基础设施,基础设施可以位于本地或异地。

- 混合云:结合公共云和私有云模型,允许数据和应用程序在它们之间共享。这为现有资源和基础设施提供了更大的灵活性和优化。

4种常见的云攻击场景

不幸的是,每个快速发展的行业不仅吸引了热情的企业家,还吸引了恶意行为者,他们的目标是利用无法防御各种攻击的任何安全漏洞。以下是云中常见攻击场景的一些示例。

1.DDoS攻击

当 Web 应用程序因大量流量而过载时,就会发生分布式拒绝服务 (DDoS) 攻击。AWS Shield 等 DDoS 防护服务可以缓解此类攻击。

AWS Shield 使用机器学习算法来分析传入流量、识别表明 DDoS 攻击的模式并采取措施阻止攻击。

2. 数据泄露

数据泄露涉及利用漏洞访问和泄露敏感数据。但定期更新软件、加密敏感数据、监控异常活动以及建立良好的事件响应有助于防止数据泄露。

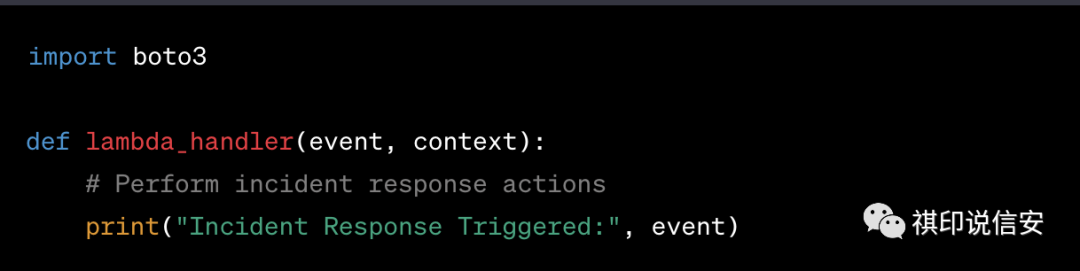

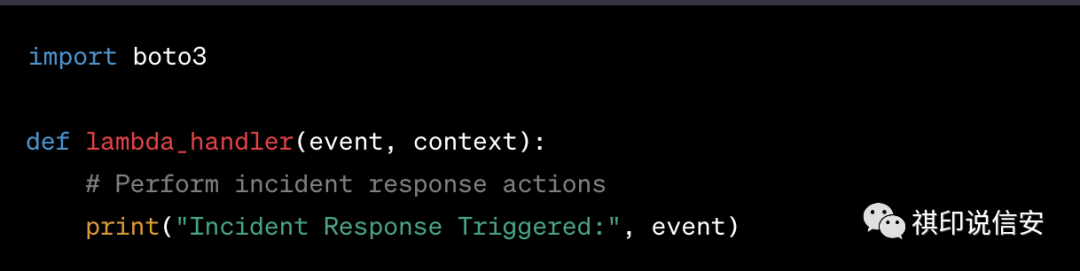

以下是 Python 中的事件响应示例代码(AWS Lambda for Incident Response)(Boto3 是适用于 AWS 的 Python 软件开发工具包 [SDK])。

图片

图片

3. 中间人攻击

当两方之间的通信因恶意目的而被拦截时,就会发生中间人 (MitM) 攻击。使用加密 (SSL/TLS) 和实施安全通信协议有助于防止中间人攻击。如果不加密,通过网络传输的数据可能会被拦截。

以下代码是使用适用于 Python-Boto3 的 AWS 开发工具包加密 S3 对象的示例。

图片

图片

4.暴力攻击

暴力攻击是一种通过反复试验来破解密码、登录凭据和加密密钥的黑客方法。这是一种简单而可靠的策略,可用于未经授权访问个人帐户、组织系统和网络。

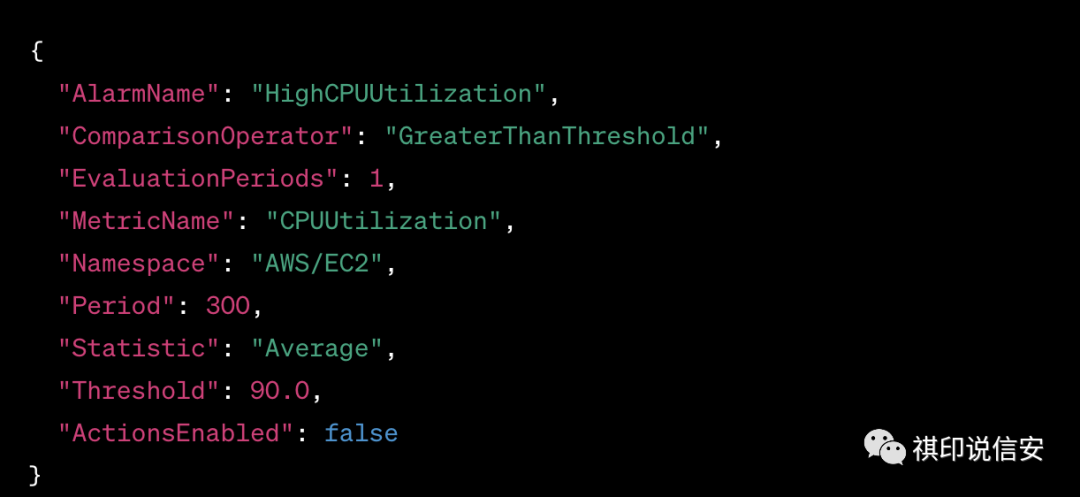

AWS CloudWatch Alarms 可以提供日志记录和监控服务,而重复的登录尝试可能会被忽视。

图片

图片

云配置安全最佳实践

云计算的安全涉及采取措施保护云环境中的数据、应用程序和基础设施免受潜在威胁。以下是 AWS 和 Azure 中与保护云环境相关的云配置关键领域的一些最佳实践。

AWS

身份和访问管理(IAM):

- 为用户、角色和组分配权限时使用最小权限原则

- 定期审查和审核 IAM 政策以符合业务需求

- 启用多重身份验证 (MFA) 以增强用户身份验证。

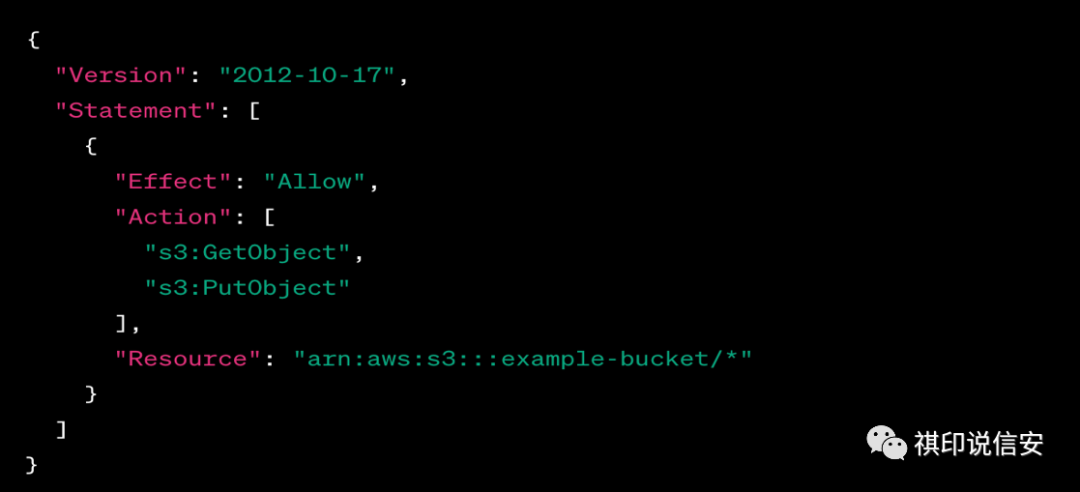

AWS IAM 策略示例:

图片

图片

如果 IAM 策略配置不正确,攻击者可能会获得对敏感资源的访问权限。

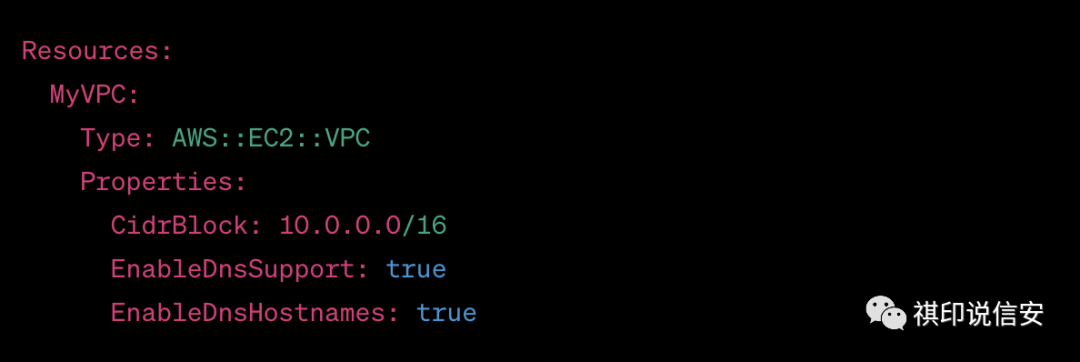

VPC(虚拟私有云)配置:

- 对公共和私有资源使用单独的子网。

示例代码(AWS CloudFormation):

图片

图片

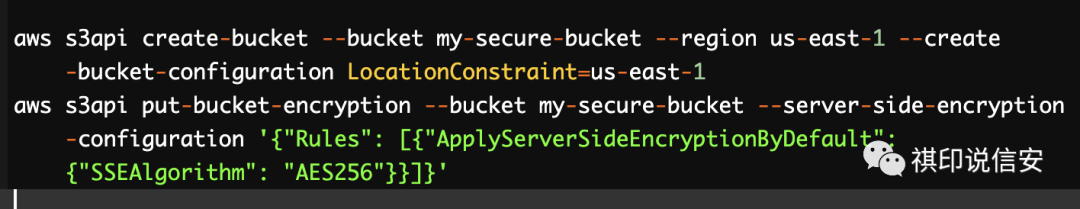

S3 存储桶安全性:

- 定期审核和检查 S3 存储桶的访问控制

- 启用版本控制和日志记录以跟踪更改和对对象的访问

- 考虑使用 S3 存储桶策略来控制存储桶级别的访问

- 对 S3 存储桶实施服务器端加密。

示例代码(AWS CLI):

图片

图片

Azure

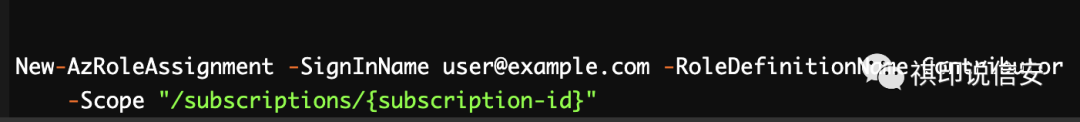

Azure 基于角色的访问控制 (RBAC):

- 使用 Azure RBAC 分配最小权限原则。

示例代码(Azure PowerShell):

图片

图片

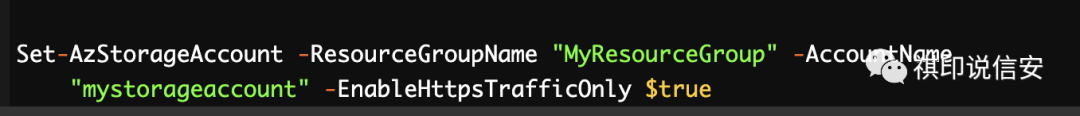

Azure Blob 存储安全:

- 启用 Blob 存储加密。

示例代码(Azure PowerShell):

图片

图片

Azure 虚拟网络:

- 实施网络安全组 (NSG) 进行访问控制。

示例代码(Azure 资源管理器模板):

图片

图片

确保云中数字资产的安全

保护云配置对于保护数字资产和保持弹性的网络安全态势至关重要。组织应重点关注持续监控、合规性检查和主动事件响应计划,以应对云中网络威胁的动态特性。

此外,实施最小特权、加密、身份和访问管理以及网络安全最佳实践的原则不仅可以保护云环境免受潜在漏洞的影响,还有助于在组织内形成安全意识和响应能力的文化。

随着云计算的不断发展,组织应致力于领先于新出现的安全挑战,并调整配置以保持弹性和安全的数字存在。

上一篇:漫谈全链路灰度发布

下一篇:通过云原生SIEM加速安全成果