冠群金辰7月第3周病毒报告:微软的office 0day漏洞

【51CTO.com 综合消息】本周所收集的病毒数量及种类均略有增加。微软Directshow 0day漏洞补丁已于15日发布,请广大用户注意及时安装(公告ID:MS09-032;KB973346)。

本周又新发现了微软的office 0day漏洞,并且已出现利用代码。此漏洞存在于微软office网页组件的OCW10和OCW11文件中,目前出现的利用代码使用escape加密,可采用挂马形式,当安装了office的用户使用ie内核浏览器访问含有此恶意代码网站时,ie会占用大量cpu资源同时下载并执行有害程序。安装有office软件的系统都会受影响(此组件会被缺省安装)。在此提醒用户及时升级反病毒软件的病毒特征库,尽量不访问未知的网站地址。

本周关注的病毒家族:

病毒名称: Win32.Cutwail.MI

病毒别称:

ROJ_CUTWAIL.AL (Trend), Trojan.Pandex (Symantec), Trojan.TrojanDropper:Win32/Cutwail.AA (MS OneCare), Trojan-Downloader.Win32.Mutant.yj (Kaspersky)

病毒属性:特洛伊木马

危害性:中等危害

病毒特性:

Win32/Cutwail.MI是一种带有rootkit功能的特洛伊病毒(此家族是近期较常见的系列病毒),能够修改系统的winlogon.exe文件。它可能用来下载并运行任意文件,或者注入其它的系统进程。同时,此变体可发送大量的邮件和进行自我更新。

感染方式:

Cutwail运行时,生成一个驱动程序文件%Windows%\System32\main.sys,并修改系统注册表以便作为一个驱动加载到系统内核。完成这个过程后,原始生成的文件就会被删除。

系统下一次重启时,main.sys 文件会生成%Windows%\System32\wsys.dll文件,还会修改系统文件%Windows%\System32\winlogon.exe,随后main.sys 文件被删除。

在运行正常的winlogon.exe代码之前,修改winlogon.exe文件会引起它在用户登陆或者winlogon.exe重启时访问到wsys.dll的一个功能。这个命令会生成%Temp%\imapi.exe文件并运行它。一些变体将这个文件生成到%Windows%\System32\drivers目录,也可能使用svchost.exe文件名,或者两个都用。

病毒文件imapi.exe 在%Temp%或Windows%\System32\drivers 目录生成一个或者两个文件。

第一个文件可能是以下文件名:

|

这些实例的前3个文件,在被删除之前,文件加载到kernel memory中。后两个文件作为一个服务被安装,服务名称为Ip6Fw 或 NetDetect respectively。

此变体还有一个下载器文件。早期的变体将这个文件写入%Temp%目录,文件名一般为wuauclt.exe。使用过的文件名包括services.exe 和 systems_.exe。很多变体不将这个代码保存到磁盘,但是会注入到Internet Explorer程序中。

危害

下载并运行任意文件

Cutwail 发送很多信息到以下4个服务器中的一个,并尝试下载一个文件:

66.246.252.213 67.18.114.98 74.52.122.130 208.66.194.221 |

如果失败,它就会尝试列表中的其它服务器。一些变体连接managed.unexpand.com上的服务器。

下载的文件包含一个或者更多的编码运行程序。每个可运行程序可能保存到%Temp%/

发送大量的病毒邮件

病毒搜索带有以下扩展名的文件:

.txt、.adb、.asp、.dbx、.eml、.fpt、.htm、.inb、.mbx、.php、.pmr、.sht、.tbb、.wab |

获取的地址保存到C:\as.txt,并发送到远程黑客指定的地址。

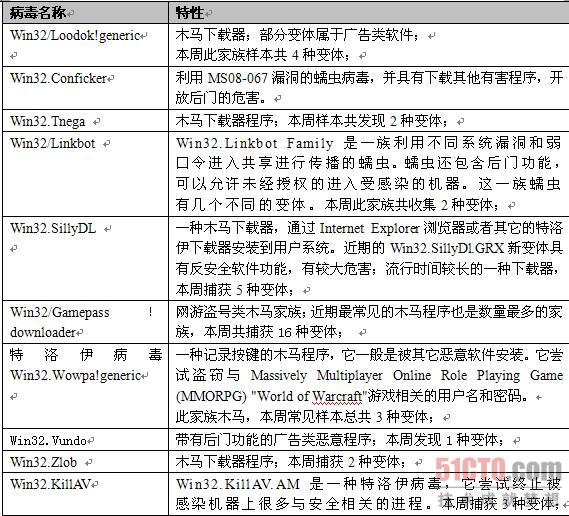

本周常见较活跃病毒列表及变体数量:

|

| 表1 |

其他近期新病毒的资料可参考:

http://www.kill.com.cn/product/bingdujieshao/index.asp

安全防范建议:

1、对于个人PC,重要的系统补丁应及时安装;对于企业用户,应加强补丁管理意识,尤其对服务器等重要系统应尽早安装;

2、不访问有害信息网站,不随意下载/安装可疑插件,并检查IE的安全级别是否被修改;

3、使用KILL时注意及时升级到最新的病毒库版本,并保持时时监视程序处于开启状态;

4、不要随意执行未知的程序文件;

5、合理的配置系统的资源管理器(比如显示隐含文件、显示文件扩展名),以便能够更快地发现异常现象,防止被病毒程序利用;